セキュリティグループはファイアウォールとして機能し、「許可」と「拒否」の両方のルールを定義できます。ソースはインターネットアドレスまたはセキュリティグループにすることができ、セキュリティグループは仮想マシンまたはサブネットに割り当てることができます。

詳細については、 Azureのドキュメント を参照してください。

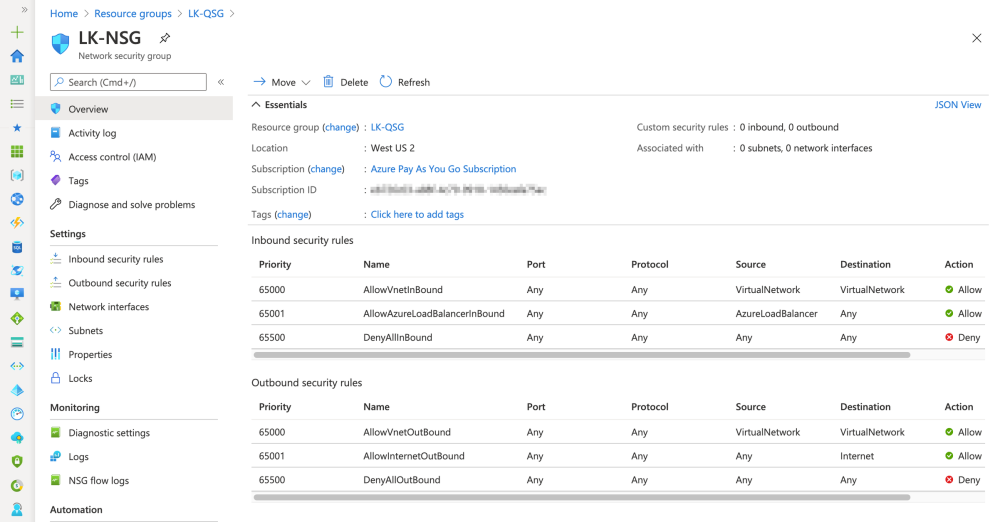

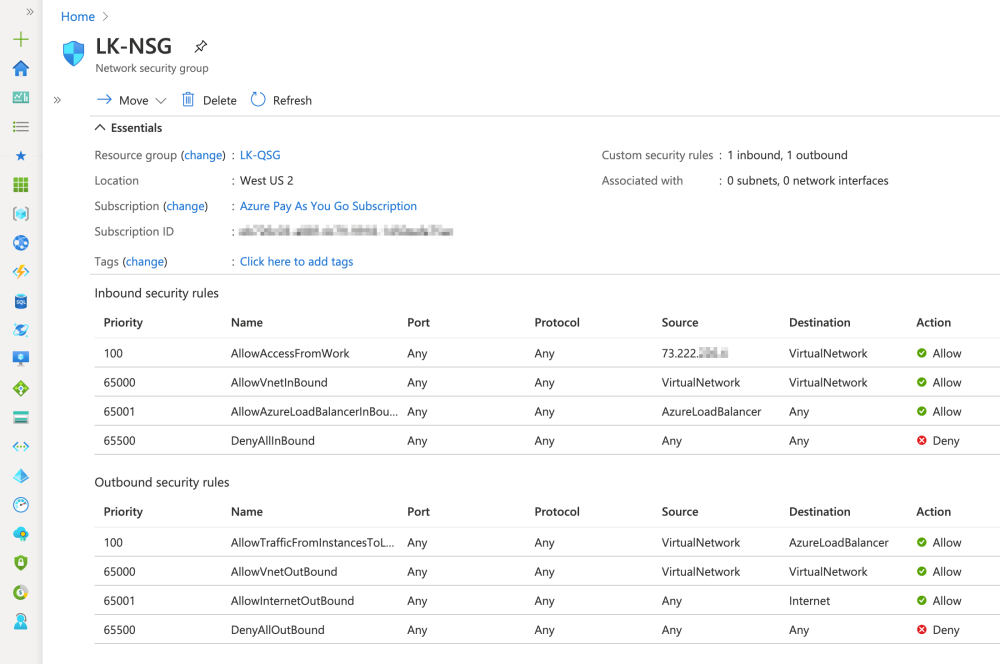

新しいセキュリティグループには、すでにいくつかの「許可」および「拒否」ルールがあります(これらは優先度65xxxで定義されています)。ここでは、以下のルールを追加して、アクセスを「許可」します(緑色の矢印を参照)。

- 作業場所からLKサブネットへのトラフィックを許可する

- 仮想マシンから内部ロードバランサーへのトラフィックを許可する

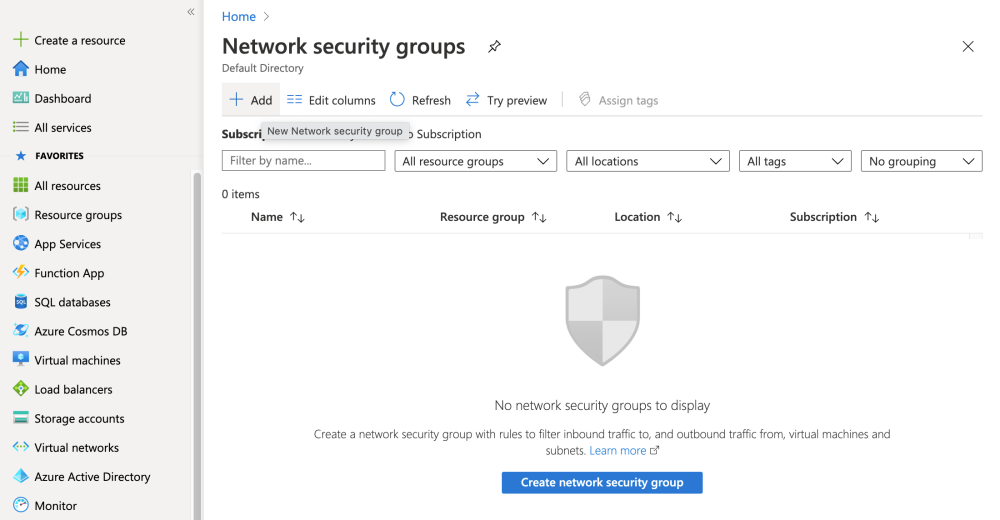

- ホーム画面から [ネットワークセキュリティグループ] を選択し、[追加] をクリックして新しいグループを作成します。

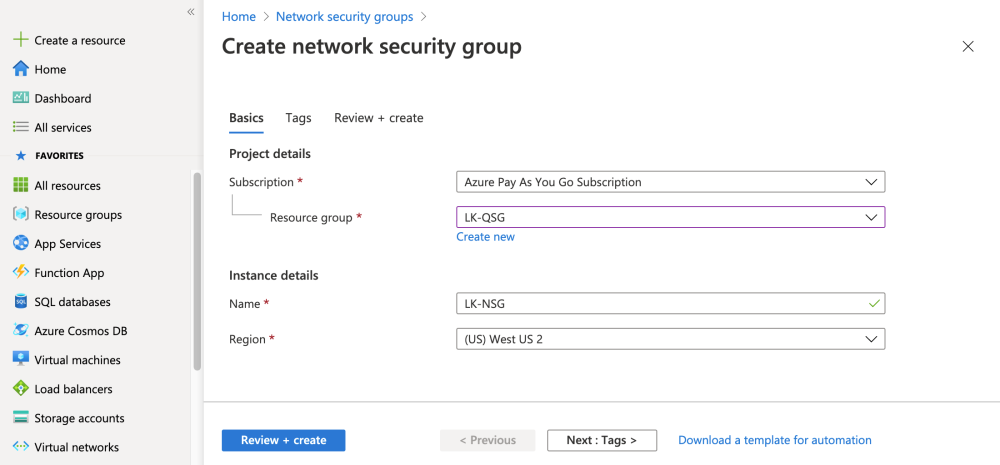

- ソースグループ LK-QSG を選択し、新しいセキュリティグループの名前を LK-NSGと指定してから、リージョンを選択します。

値を指定したら、[確認と作成] をクリックします。

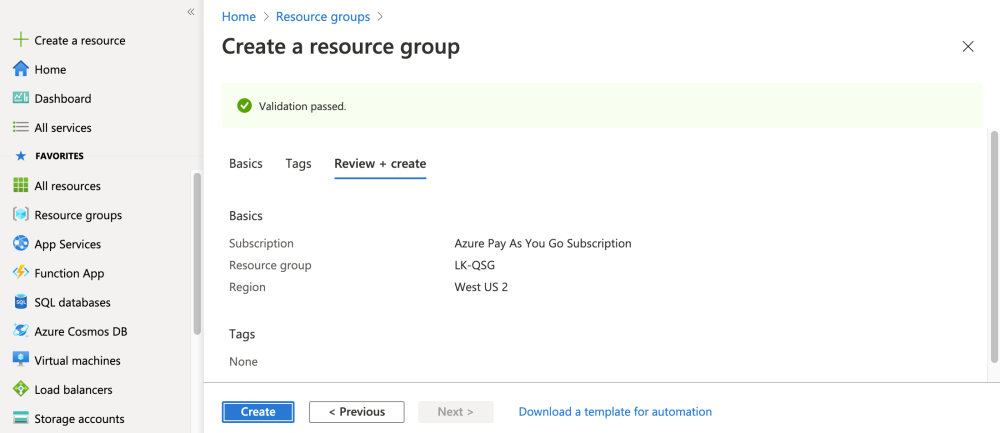

- ウィザードが入力を検証したら、[作成] をクリックします

- 新しいセキュリティグループ LK-NSG が作成されました。すでにいくつかのインバウンドルールとアウトバウンドルールが定義されていることがわかります。

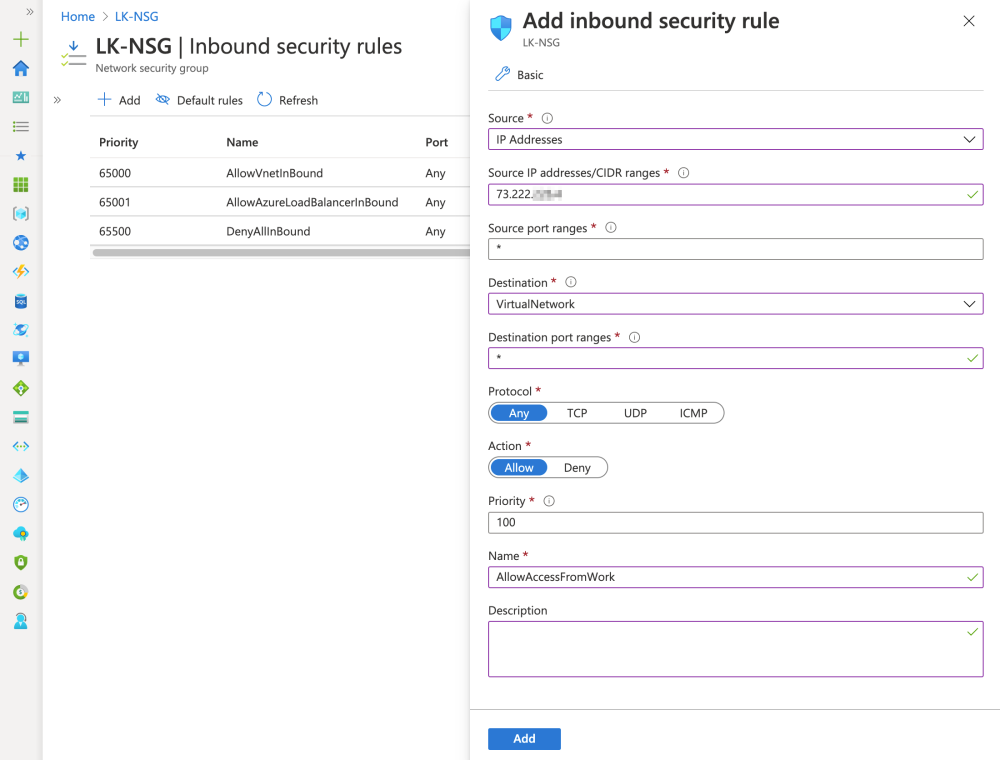

- 左側からインバウンドセキュリティルールを選択し、[追加] をクリックして新しいルールを入力します。次の値を入力します。

- ソースIP: Your WAN IP address(es)

- ソースのポート範囲: *

- 宛先: 仮想ネットワーク

- 宛先のポート範囲: *

- 名前: AllowAccessFromWork(この構成を表す任意の名前で構いません)

値を入力したら、[追加] をクリックします。

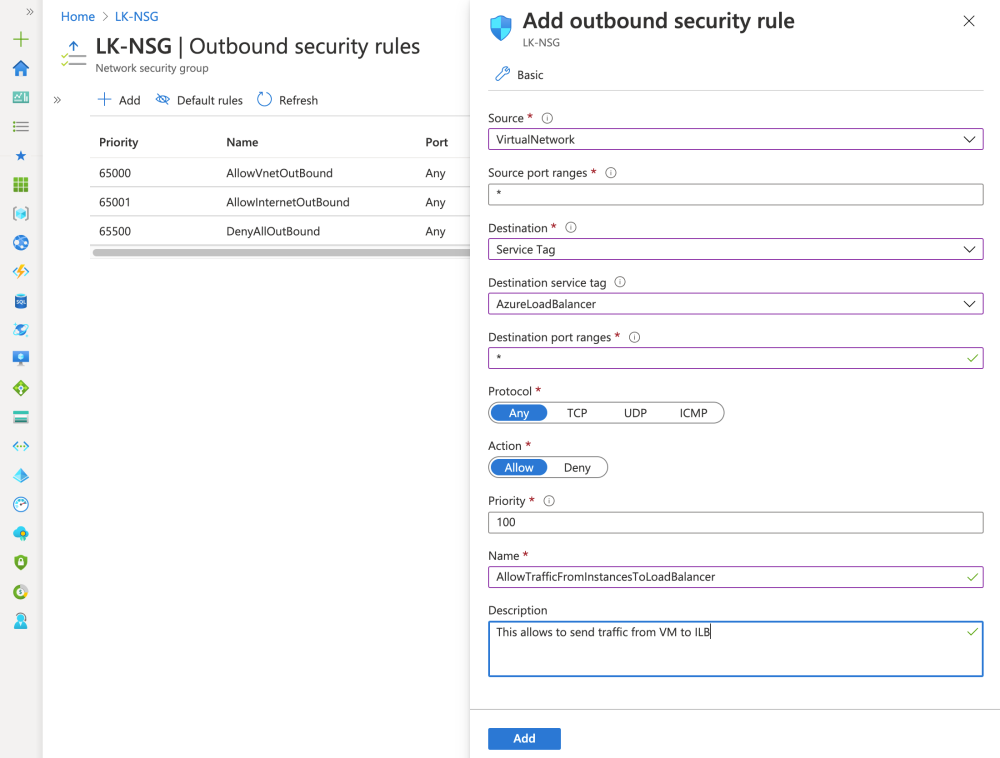

- 左側から [アウトバウンドセキュリティルール] を選択し、[追加] をクリックして新しいルールを入力します。以下の値を入力します。

- ソース: VirtualNetwork

- ソースのポート範囲: *

- 宛先: Service Tag

- 宛先サービスタグ: AzureLoadBalancer

- 宛先のポート範囲: *

- 名前: AllowTrafficFromInstancesToLoadBalancer(この構成を表す任意の名前で構いません)

値を入力したら、[追加] をクリックします。

- これで、新しいセキュリティグループが定義されました。

このトピックへフィードバック