目的

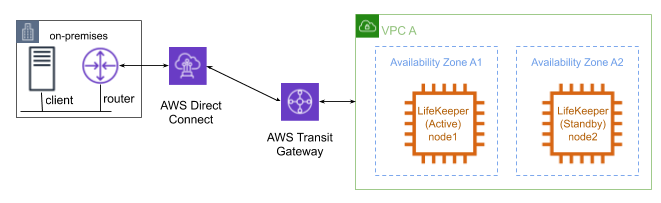

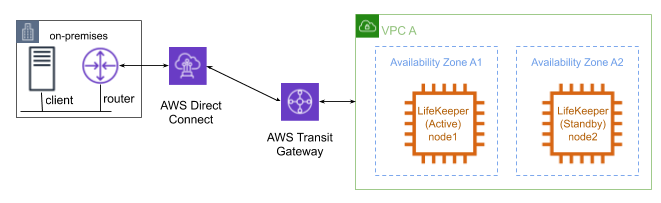

AWS Transit Gatewayのリリースにより、AWS Direct Connectを利用したオンプレミス環境(下図のOn-premises)からAWS Transit Gatewayを経由して、下図のVPC A内に配置されたHAクラスターノードへ接続する構成で、Recovery Kit for EC2のルートテーブルシナリオが利用可能になりました。

本資料は、LifeKeeper for WindowsでAWS Direct Connectを利用したオンプレミス環境から接続する構成を構築するための要件や基本操作を解説するものです。

なお、本資料はLifeKeeperやAmazon Web Service (以下AWS) の基本的な設定や操作、技術的な詳細情報を解説するものではありません。本構成の前提となるLifeKeeperやAWSに関する用語・操作・技術情報等につきましては、関連のマニュアルやユーザーサイト等であらかじめご確認ください。

利用のための要件

本構成を利⽤するためには、環境を準備する段階で満たすべきいくつかの要件があります。以下にAWS環境とその上に作成するインスタンスに関する要件をまとめます。

AWS環境の要件

サービスを提供するための基盤となる環境をAWS上に作成します。本構成を利用するための要件は以下の通りです。

Amazon Virtual Private Cloud (VPC)

- VPCをAWS内に設定する必要があります。

- プライマリー用インスタンスを配置するサブネットとスタンバイ用インスタンスを配置するサブネットを、それぞれ異なる Availability Zone(AZ) に作成する必要があります。

Amazon Elastic Compute Cloud (EC2)

- インスタンスが2つ以上必要です。

- プライマリー用インスタンスとスタンバイ用インスタンスがそれぞれ異なるAZで起動するように構成する必要があります。

- インスタンスは、Elastic Network Interface (ENI) に接続されます。

- インスタンスは、LifeKeeper のインストール要件を満たす必要があります。

- AWS Command Line Interface (AWS CLI) を全てのEC2インスタンスにインストールする必要があります。インストール方法は、「AWS Command Line Interfaceのインストール 」を参照してください。

- httpsを使用してAmazon EC2 WebサービスエンドポイントのURL (EC2 URL) に、およびhttpを使用してAmazon EC2メタデータの URL (http://169.254.169.254/) にアクセス可能でなければなりません。

AWS Identity and Access Management (IAM)

LifeKeeperがAWSを操作するために、以下のアクセス権を持ったIAMユーザーもしくはIAMロールが必要です。EC2インスタンスのrootユーザーからアクセスできるように EC2のIAMロール を設定するか、AWS CLIの設定 を適切に行ってください。

- ec2:CreateRoute

- ec2:DescribeNetworkInterfaceAttribute

- ec2:DescribeRouteTables

- ec2:ModifyNetworkInterfaceAttribute

- ec2:ReplaceRoute

AWS Transit Gateway

- クラスターノードを配置したVPCと、クライアントを配置したオンプレミス環境とは、Virtual Private Gatewayで接続するのではなく、AWS Transit Gatewayを経由して接続する必要があります。

- AWS Transit Gatewayを作成する際にDefault route table associationとDefault route table propagationを有効にしてください。

- VPCとの接続は、Transit Gateway Attachmentを作成することで行ってください。

- AWS Direct Connectとの接続はDirect Connect Gateway の Gateway associationの設定で、作成したAWS Transit Gatewayを選択することで行なってください。 この際に、Allowed prefixesには、クラスターノードを配置した VPC のネットワークアドレスと、仮想IPアドレスの両方を設定してください。

LifeKeeperソフトウェアの要件

各サーバーに同じバージョンのLifeKeeperソフトウェアとパッチをインストールする必要があります。本構成で必要なApplication Recovery Kit (ARK) は以下の通りです。具体的なLifeKeeperの要件については、SPS for Windowsテクニカルドキュメンテーション および SPS for Windowsリリースノート を参照してください。

- LifeKeeper IP Recovery Kit

- LifeKeeper Recovery Kit for EC2

構築手順

以下の構成図の様な環境を構築するための一般的な手順を解説します。

準備

「利用のための要件」を満たす環境を構築してください。それぞれのインスタンスにLifeKeeperをインストールして、node1/node2間にコミュニケーションパスを作成してください。

IPリソース作成

仮想 IPリソースを作成します。IPリソースのアドレスは、VPCで管理しているCIDRブロック外である必要があります。

EC2リソース作成

EC2リソースを作成します。リソース作成時に要求されるIPリソースは、上述の「 IPリソース作成 」で作成したリソースを指定してください。リソース作成時に要求されるEC2リソースタイプはRoute Table (Backend Cluster) を指定してください。

保護するサービスのリソース作成

保護するサービスのためのリソースを作成してください。リソース作成にIPリソースが要求される場合は、上述の「 IPリソース作成 」で作成したリソースを指定してください。親リソースが保護するサービスのリソース、子リソースがEC2リソースとなるようにリソースの依存関係を設定してください。

ルートテーブルの作成

ルートテーブルを下記のように設定してください。

- クラスターノードを配置したVPCもしくはサブネットのルートテーブルに、オンプレミス環境のネットワークへの経路情報を追加してください。

| オンプレミス環境のネットワークアドレス | 作成したTransit Gateway |

- Transit Gatewayのルートテーブルに、仮想IPアドレスへの経路情報を追加してください。

| 仮想 IP アドレス | クラスターノードを配置したVPC |

- オンプレミス環境のクライアントやルーターの経路情報を適切に設定し、クラスターノードを配置したVPCのネットワークアドレスや仮想 IP アドレス宛のパケットの送信先がDirect Connectとなるようにしてください。

設定が完了したら、クライアントからクラスターサーバーのプライベートアドレスや仮想IPアドレスにアクセスできることを確認してください。

既知の問題とトラブルシューティング

Windows版LifeKeeper Recovery Kit for EC2には下記の既知の問題があります。

- クラスターノードを配置したVPCと同⼀アカウント、同⼀リージョン内で別VPCのルートテーブルに仮想IPを接続先とするエントリーも存在する場合、そのエントリーを監視と変更の対象としてしまうため、リソースの起動に失敗する。

上記問題を回避するため、仮想IPとして使用するアドレスは、同⼀アカウント、同⼀リージョンの場合、別VPCであっても他の用途で使っている仮想IPとは別のアドレスにしてください。

このトピックへフィードバック